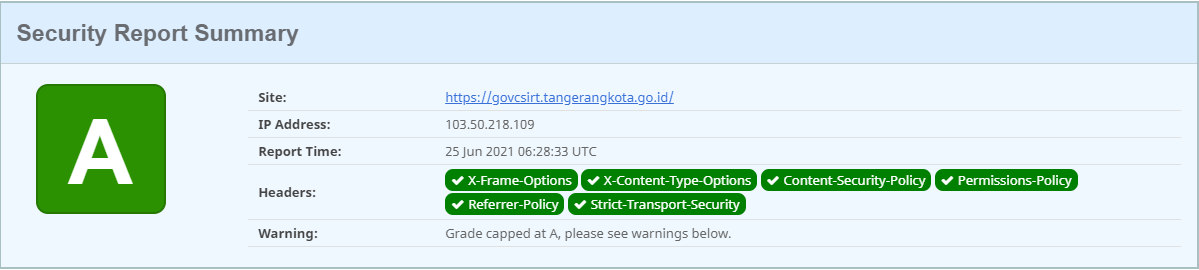

Kerentanan Pada Komponen Polkit Pkexec Binary (CVE-2021-4034)

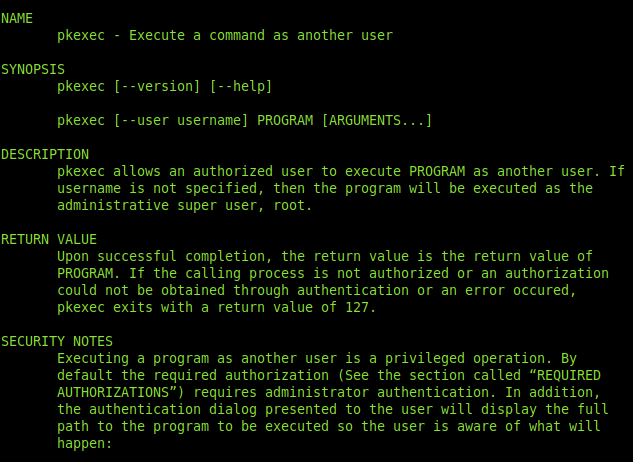

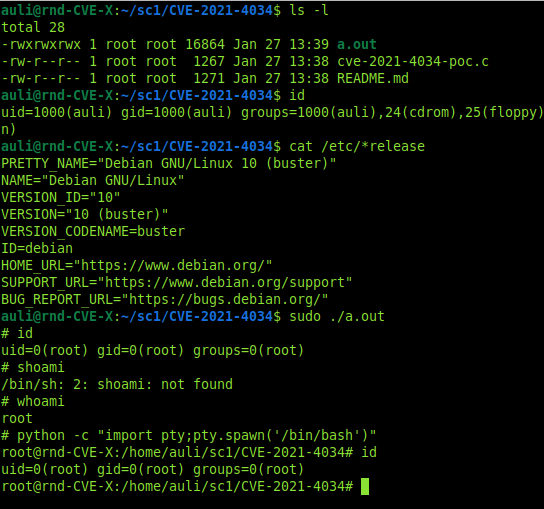

Nurbawono Auliajati 07 April 2022 - 21:24:43 WIBTim Keamanan Siber dari Qualys Research Team telah menemukan kerentanan pada program pkexec, yang mana program tersebut sudah terpasang pada kebanyakan Operating System (OS) atau Distro Linux pada umumnya, program ini berfungsi untuk menjalankan suatu program sebagai user lainnya pada OS. Uji coba dilakukan pada OS Debian versi 10 dan juga Centos versi 6.8, yang mana dalam uji coba sukses mendapatkan akses root.

Terdapat beberapa keadaan yang menyebabkan kerentanan ini menjadi sangat berbahaya bagi sysadmin apabila tidak segera dilakukan patching, diantaranya:

1. Pkexec sudah terpasang secara default pada kebanyakan Linux Distro seperti, Ubuntu, Debian, Centos, dan lainnya.

2. Merupakan sebuah kerentanan lama atau 1-Day, yang mana sangat memungkinkan sudah sejak lama pula para attacker, bad actor, atau APT Group, memanfaatkan celah tersebut untuk mendapatkan hak akses penuh dari suatu sistem.

3. Memungkinkan user yang bukan root menjalankan exploit dan mendapatkan akses root.

4. Merupakan kerentanan jenis memory corruption yang sama dengan jenis exploit pada sudo suid-root (CVE-2021-3156), dimana exploit ini bersifat independent arsitektur, dan dapat cepat untuk dijalankan, meskipun polkit daemon sendiri tidak berjalan.

Rekomendasi perbaikan sementara dapat dilakukan dengan mengubah permission dari binary file pkexec dengan format: rwxr-xr-x.

Proof of Concept:

"Selanjutnya segera lakukan update pada Distro Linux yang digunakan."

Sumber: https://www.qualys.com/2022/01/25/cve-2021-4034/pwnkit.txt

Post Terkait

CVE-2023-30799 ROUTEROS MEMUNGKINKAN PENGGUNA TERAUTENTIKASI MENDAPATKAN AKSES ADMINISTRATOR

Muhammad Ridwan Na'im • 04 Agustus 2023 - 15:25:59 WIB

.png)